当前位置:

首页>

娱乐>

明星 > 关于HTTP的攻击实验

关于HTTP的攻击实验

时间:2025/7/18 6:40:30来源:https://blog.csdn.net/qq_62987084/article/details/140235392 浏览次数:0次

- 实验原理:1. 根据ARP中间人攻击,获取 用户和服务器之间的数据

- 2. 将获取到的数据 通过一定的技术来复原,进而获取用户的信息或者 相关权限

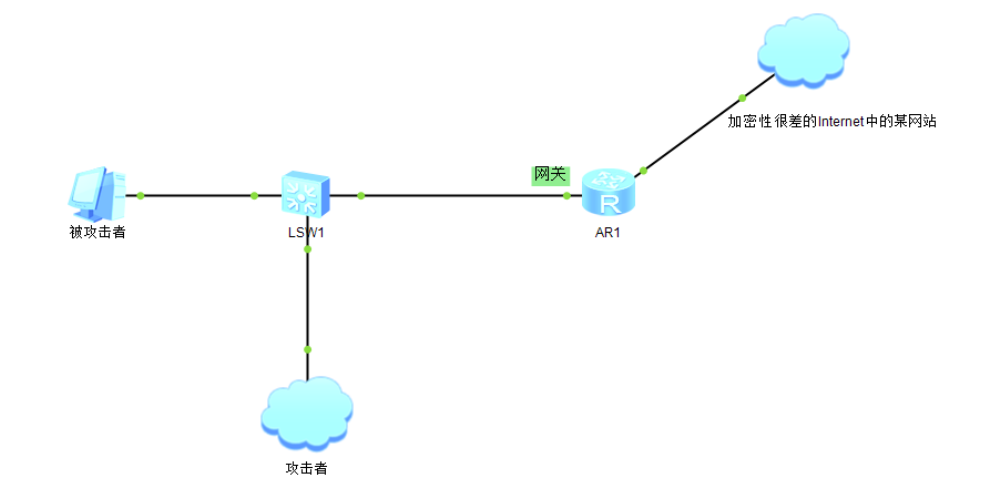

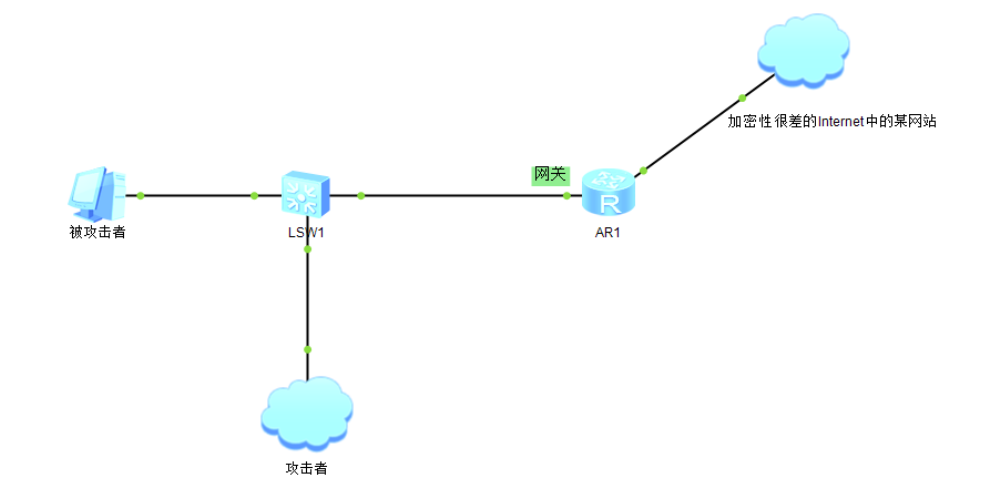

- 实验拓扑图

- 将 kali 的网卡改为桥接模式,查看Kali和本机的ip

- 启动ettercap,在Kali的终端中输入ettercap -G,扫描局域网内存活的主机

- 添加目标,选中网关192.168.1.1点击 Add to Target1,

- 选中靶机192.168.1.100点击 Add to Target2

- 开启嗅探Sniffing at startup,. Kali 对 本机进行 ARP中间人攻击,获取通信信息(Cookies)

- 在本机上多次进行登录登出操作

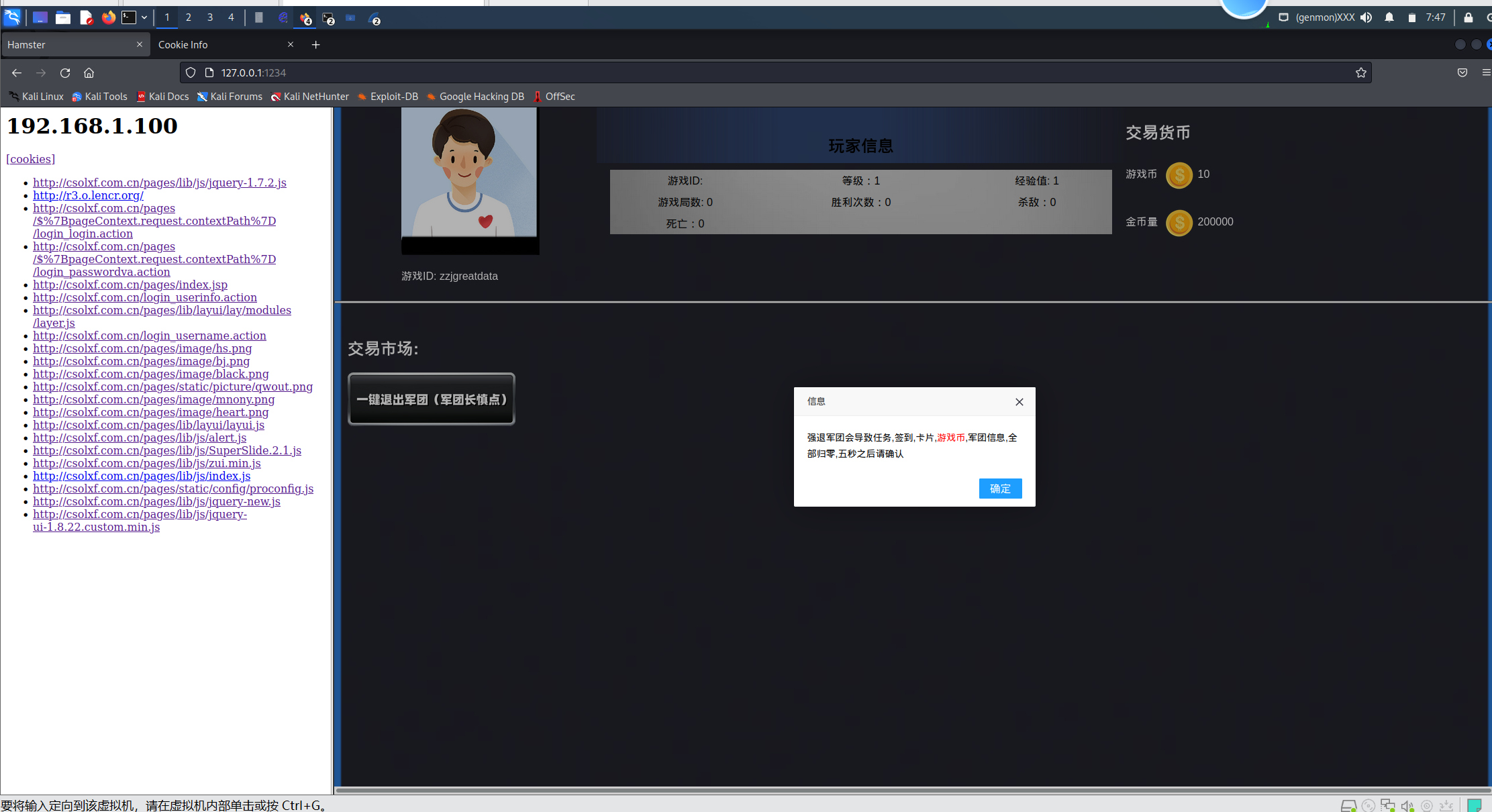

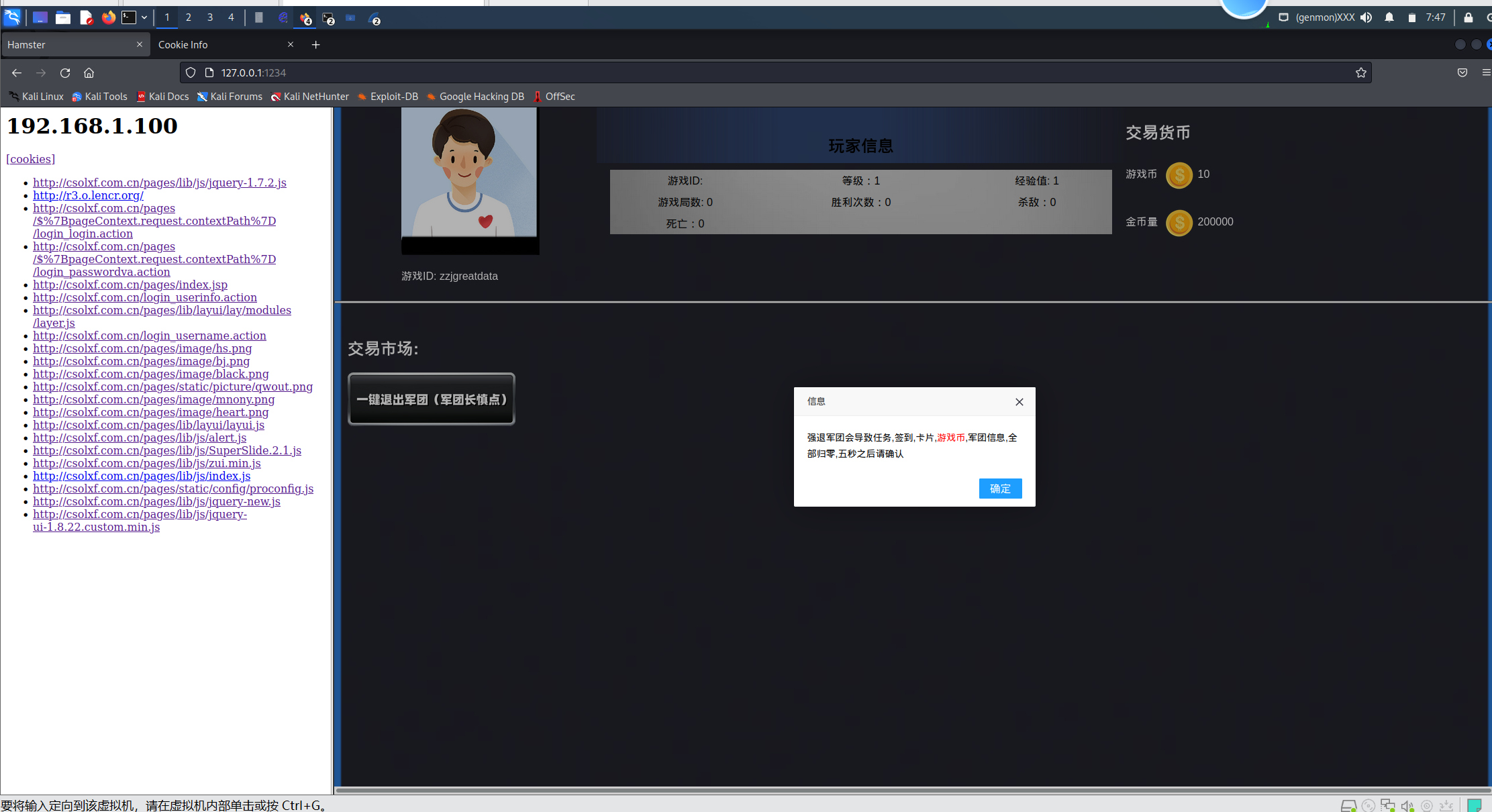

- 在Kali上启动wireshark进行抓包,保存 wireshark的原始数据,将抓取的数据另存为cookies.pcap文件

- Kali 将Cookies 还原,并携带Cookie数据,此时,会生成一个 hamster.txt的文件

- 在Kali的 火狐浏览器上 开启代理

- 开启 hamster-sidejack进行会话劫持

- 在Kali的火狐浏览器 输入: 127.0.0.1:1234

关键字:关于HTTP的攻击实验

版权声明:

本网仅为发布的内容提供存储空间,不对发表、转载的内容提供任何形式的保证。凡本网注明“来源:XXX网络”的作品,均转载自其它媒体,著作权归作者所有,商业转载请联系作者获得授权,非商业转载请注明出处。

我们尊重并感谢每一位作者,均已注明文章来源和作者。如因作品内容、版权或其它问题,请及时与我们联系,联系邮箱:809451989@qq.com,投稿邮箱:809451989@qq.com

责任编辑: