一、漏洞情况分析

IvantiEndpointManager(EPM)是由Ivanti公司开发的一款综合性端点管理解决方案, 它帮助企业有效管理和保护网络中的端点设备,包括桌面、笔记本电脑、服务器、移动设备 和虚拟环境等。

IvantiEndpointManager反序列化远程代码执行漏洞 (CVE-2024-29847)在互联网上公开,在IvantiEPM的代理门户中,存在一个反序列化未受信 任数据的安全漏洞。该漏洞允许远程未经身份验证的攻击者执行远程代码,从而控制受影响 的系统,造成敏感信息泄露甚至获取系统权限等危害。

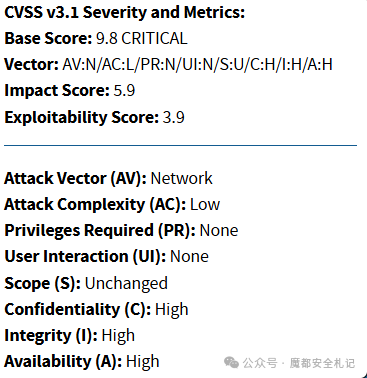

CVSS评分9.8:

二、漏洞影响范围

漏洞影响的产品和版本:

Ivanti Endpoint Manager 2024 < 2024 September Security Update

Ivanti Endpoint Manager 2022 < 2022 SU6

三、漏洞处置建议

目前该漏洞已经修复,受影响用户可升级到以下版本:Ivanti Endpoint Manager 2024 九月安全补丁版本 Ivanti Endpoint Manager 2022 >= SU6

下载链接:https://forums.ivanti.com/s/article/Security-Advisory-EPM-September-2024-for-EPM-2024 and-EPM-2022?language=en_US。

整理来源:奇安信

_百度推广优化方案_郑州官网网络营销外包)

)